320 ĂłrĂĄn keresztĂźl tartott a leghosszabb osztott szolgĂĄltatĂĄsmegtagadĂł tĂĄmadĂĄs

2015. november 7.

A leghosszabb folyamatos elérhetetlenséget okozó osztott szolgáltatásmegtagadó támadást a Kaspersky Lab 2015 harmadik negyedévében észlelte: az incidens 320 órán keresztül tartott, vagyis majdnem két hétig. A szakértĹk felfedeztek egy új trendet is, mely szerint a bĹąnözĹk aktívan használni kezdtek bothálózatokat a fertĹzött szerverekrĹl.

A Kaspersky közzétette új, negyedéves DDoS jelentését, amely a bothálózatok állandó monitorozásán és a kiberbĹąnözĹk által használt új technikák megfigyelésén alapul. Kiderült többek között, hogy a leghosszabb folyamatos elérhetetlenséget okozó osztott szolgáltatásmegtagadó támadás 320 órán keresztül tartott.

Evgeny Vigovsky, a Kaspersky Lab DDoS Protection vezetĹje kifejtette, hogy összetett, bankok elleni támadásokat észleltek, melyek során váltságdíjat követeltek, de megfigyeltek új, alacsony költségĹą módszereket is, amelyek célja, hogy egy vállalat mĹąködését hosszabb idĹre leállítsák. A támadások mérete egyre növekszik, céljuk, hogy megakadályozzák a mĹąködést, majd eltĹąnjenek, és a száma ezeknek a hosszú támadásoknak – amelyek képesek csĹdbe vinni egy nagy, védelem nélküli vállalatot – ugyancsak nĹ.

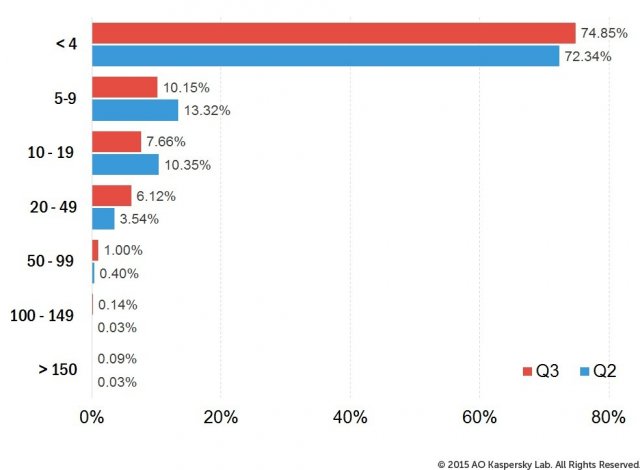

A jelentés szerint a DDoS támadások 79 országban szedték áldozataikat. A támadások több mint 90%-a kevesebb, mint 24 órán keresztül tartott, de a 150 óránál hosszabb támadások száma jelentĹsen nĹ. A legtöbb támadás ugyanazon áldozat ellen 22 volt egy hollandiai szerveren. A Linux-alapú bothálózatok használata jelentĹs volt, a Kaspersky Lab által regisztrált támadások 45,6%-át ezekkel hajtották végre.

A DDoS támadások megoszlása idĹtartam szerint (óra)

KapcsolĂłdĂł cikkek

- FellĂŠlegezhetnek a CoinVault ĂŠs Bitcryptor zsarolĂł vĂrusok ĂĄldozatai

- Biometrikus adatainkkal is kĂśnnyen visszaĂŠlhetnek

- Nem bĂznak a kĂźlsĹ szolgĂĄltatĂłkban a vĂĄllalkozĂĄsok

- ĂtbĹl nĂŠgy rosszindulatĂş tĂĄmadĂĄs komoly problĂŠmĂĄt jelent a felhasznĂĄlĂłknak

- A gyermekeket is meg lehet vĂŠdeni a neten leselkedĹ veszĂŠlyektĹl

- A DDoS tĂĄmadĂĄs csak a jĂŠghegy csĂşcsa

- MĂŠg mindig aktĂv a Winnti kiberbĹąnĂśzĹi csoport

- A felhasznĂĄlĂłk harmada nem foglakozik pĂŠnzĂźgyi tranzakciĂłja vĂŠdelmĂŠvel

- Nehezen ismerjĂźk fel az adathalĂĄsz weboldalakat

- A Kaspersky szerint a DDoS tĂĄmadĂĄsok 26 szĂĄzalĂŠka vezet adatvesztĂŠshez