A mobilos helyzet fokozĂłdik â havi vĂrustoplista ĂŠs antivirus blogmustra

2015. oktĂłber 21.

Az ESET szerint szeptemberben a listavezetĹ helyen nem volt változás, viszont dobogós helyre került egy újonc a Win32/Adware.Mobogenie kártevĹ. Ez trójai alkalmazás PC-n futó, de Androidos eszközök menedzselését végzĹ programnak álcázza magát. Telepítése után azonban a felhasználó tudta és beleegyezése nélkül különféle kéretlen reklámokat tölt le és jelenít meg.

A lista élén még mindig a Win32/Bundpil féreg áll, amely külsĹ adathordozókon terjedve valódi károkozásra is képes, hiszen a meghajtóinkról mind a futtatható, mind pedig a mentési backup állományainkat törölheti. A listában ebben a hónapban három korábban szereplĹ kártevĹ is újra felbukkant, másodikként találjuk a JS/TrojanDownloader.Iframe trójait. Ez módosítja a böngészĹklienst, és önhatalmúlag átirányítja a találatokat különféle kártékony programokat tartalmazó rosszindulatú weboldalakra.

Ismét lista tag a negyedik helyezett HTML/ScrInject trójai, ami egy RAR segédprogrammal tömörített állomány, és telepítése során egy üres (c:windowsblank.html) állományt jelenít meg a fertĹzött gép böngészĹjében. Végül pedig nyolcadik lett a listán a Win32/TrojanDownloader.Waski trójai letöltĹ program. Egy fix URL listát tartalmaz és ezek alapján próbálkozik. Futtatása után bemásolja magát a helyi számítógép %temp% mappájába, majd további malware kódokat próbál meg letölteni az internetrĹl a HTTP protokoll segítségével.

Az ESET Radar Report e havi kiadásában ezúttal arról esik szó, hogyan minĹsülhetett egy gyermekjáték "veszélyes eszköznek”. 1999-ben ugyanis a gyermekek egyik kedvenc játékszere, a szĹrös Furby baba is áldozatul esett annak a szabályozásnak, amely a biztonságos repüléssel volt kapcsolatos. Így a Szövetségi Légügyi Hatóság véleménye szerint 10 ezer láb magasságban a Furby babáknak kötelezĹen kikapcsolt állapotban kellett lenniük, illetve ki kellett venni belĹlük az elemeket, nehogy megzavarhassák a fedélzeti navigációs rendszert.

Manapság egyáltalán nem szokatlan, hogy már a gyerekjátékok is tartalmaznak elektronikát, kamerát, hangfelvevĹt vagy éppen valamilyen egyszerĹą számítógépes modult. A 2012 után megjelenĹ újabb Furby változatok például már egy mobil alkalmazás segítségével egy másik Furby babával is képesek kommunikálni. Mindenesetre sokan arra is kíváncsiak voltak, mit rejthet a Furby játék belseje, így aztán megszülethettek az olyan technikai blogposztok is, mint például a "Reverse Engineering a Furby", amely fényt derített minden titokra.

Blogmustra

Az antivirus blog szeptemberi fontosabb blogposztjai között elĹször arról tettek említést, hogy érdemes tisztában lenni azzal, hogy ha valamilyen információt találunk az interneten, attól az még egyáltalán nem biztos, hogy igaz is. Pontosan emiatt végeztek most nagytakarítást a Wikipédia lexikon oldalain az önkéntes szerkesztĹk.

Írtak arról is, hogy az Ashley Madison történet újra ráirányította a figyelmet arra, hogy mekkora hiba magánéletünk, titkaink védelmére primitív és rövid, ezáltal könnyen törhetĹ jelszavakat választani (123456, password, qwerty stb.).

Értesülhettünk arról is, hogy új fejezet kezdĹdött az androidos zsaroló programok eddig sem eseménytelen történetében. A LockerPIN eddig nagyrészt Észak-Amerikában szedett áldozatokat, mĹąködési elve, hogy megváltoztatja a készülékek PIN kódját, lezárja a készülék képernyĹjét és 500 dollár (kb. 140 ezer HUF) váltságdíjat kér az áldozatoktól.

Emellett olvashattunk arról a legújabb számítógépes kártevĹrĹl is, amelyik a Full Tilt Poker, illetve a PokerStars online játékaiban kémkedik, és menet közben képernyĹképeket készít a játékosok lapjairól, amiket elküld a támadóknak, akiknek innentĹl már áll zászló, ha nyerésrĹl van szó.

Nem árt tudni, hogy nem minden kék képernyĹ jelent okvetlenül lefagyást, azaz kékhalált, ugyanis lehet köztük olyan is, amelyik közönséges csalás. A hamis Tech Support átverések sajnos régóta kísértenek bennünket, és egy ilyen incidensnél spamben kaphattuk egy linket, vagy pedig webes böngészés közben ugrott fel egy nem létezĹ hibát mutató kék popup ablak.

Vírustoplista

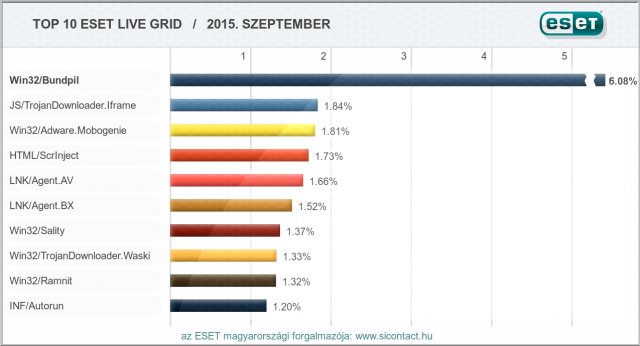

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2015 szeptemberében a következĹ 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelĹs az összes fertĹzés 24.41%-áért. Aki pedig folyamatosan és elsĹ kézbĹl szeretne értesülni a legújabb Facebook-os kártevĹkrĹl, a közösségi oldalt érintĹ mindenfajta megtévesztésrĹl, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag illetve az antivirusblog.hu oldalán.

01. Win32/Bundpil féreg

Elterjedtsége a szeptemberi fertĹzések között: 6.08%

MĹąködés: A Win32/Bundpil féreg hordozható külsĹ adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertĹzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésĹą és a Backup állományokat törölheti. Ezenkívül egy külsĹ URL címrĹl megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

BĹvebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

02. JS/TrojanDownloader.Iframe trójai

Elterjedtsége a szeptemberi fertĹzések között: 1.84%

MĹąködés: A JS/TrojanDownloader.Iframe trójai módosítja a böngészĹklienst, és önhatalmúlag átirányítja a találatokat különféle kártékony programokat tartalmazó rosszindulatú weboldalakra. A trójai kártevĹ kódja leggyakrabban a weboldalak HTML beágyazásában található.

BĹvebb információ: http://www.virusradar.com/JS_TrojanDownloader.Iframe.NKE/description

03. Win32/Adware.Mobogenie trójai

Elterjedtsége a szeptemberi fertĹzések között: 1.81%

MĹąködés: A Win32/Adware.Mobogenie olyan trójai program, amely PC-n futó, de Androidos eszközök menedzselését végzĹ programnak álcázza magát. Telepítése után azonban a felhasználó tudta és beleegyezése nélkül különféle kéretlen reklámokat tölt le és jelenít meg.

BĹvebb információ: http://www.virusradar.com/en/Win32_Adware.Mobogenie.A/description

04. HTML/ScrInject trójai

Elterjedtsége a szeptemberi fertĹzések között: 1.73%

MĹąködés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:windowsblank.html) állományt jelenít meg a fertĹzött gép böngészĹjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

BĹvebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

05. LNK/Agent.AV trójai

Elterjedtsége a szeptemberi fertĹzések között: 1.66%

MĹąködés: A LNK/Agent.AV trójai egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fĹąz össze és futtat le észrevétlenül a háttérben. MĹąködését tekintve hasonlít a régi autorun.inf mechanizmusára.

BĹvebb információ: http://www.virusradar.com/en/LNK_Agent.AV/description

06. LNK/Agent.BX trójai

Elterjedtsége a szeptemberi fertĹzések között: 1.52%

MĹąködés: A LNK/Agent.BX trójai szintén egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fĹąz össze és futtat le észrevétlenül a háttérben. MĹąködését tekintve hasonlít a régi autorun.inf mechanizmusára.

BĹvebb információ: http://www.virusradar.com/en/LNK_Agent.BX/detail

07. Win32/Sality vírus

Elterjedtsége a szeptemberi fertĹzések között: 1.37%

MĹąködés: A Win32/Sality egy polimorfikus fájlfertĹzĹ vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertĹzése során EXE illetve SCR kiterjesztésĹą fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

BĹvebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

08. Win32/TrojanDownloader.Waski trójai

Elterjedtsége a szeptemberi fertĹzések között: 1.33%

MĹąködés: A Win32/TrojanDownloader.Waski egy trójai letöltĹ. Egy fix listát tartalmaz URL linkekkel, ezek alapján próbálkozik. Futtatása után bemásolja magát a helyi számítógép %temp% mappájába miy.exe néven, majd további malware kódokat próbál meg letölteni az internetrĹl a HTTP protokol segítségével.

BĹvebb információ: http://www.virusradar.com/en/Win32_TrojanDownloader.Waski.A/description

09. Win32/Ramnit vírus

Elterjedtsége a szeptemberi fertĹzések között: 1.32%

MĹąködés: A Win32/Ramnit egy fájlfertĹzĹ vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertĹzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetĹséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszĹleges kód futtatására nyílik lehetĹség. A támadók a távoli irányítási lehetĹséggel képernyĹképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

BĹvebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

10. INF/Autorun vírus

Elterjedtsége a szeptemberi fertĹzések között: 1.20%

MĹąködés: Az INF/Autorun gyĹąjtĹneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevĹ fertĹzésének egyik jele, hogy a számítógép mĹąködése drasztikusan lelassul, és fertĹzött adathordozókon (akár MP3-lejátszókon is) terjed.

BĹvebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21autorun

KapcsolĂłdĂł cikkek

- Augusztus kedvenc vĂrusai ĂŠs a kĂĄrtevĹk elnevezĂŠsĂŠnek titkai

- VisszatĂŠrĹ banki kĂĄrtevĹre ĂŠs egy Ăşj androidos zsarolĂłvĂrusra figyelmeztet az ESET

- JĂşlius a Flash alapĂş sebezhetĹsĂŠgek hĂłnapja volt

- TrĂłjai kĂĄrtevĹ eskĂźvĹi meghĂvĂłban ĂŠs a Truecrypt titkosĂtĂł szoftverben is

- AdattĂśrlĹ fĂŠreg lett a jĂşniusi ĂŠllovas

- Facebook adatokat lopott kĂŠt androidos jĂĄtĂŠk

- Facebook azonosĂtĂłkat tulajdonĂtottak el androidos jĂĄtĂŠkok

- VĂrusok ĂŠs veszĂŠlyek a nyĂĄri szezonban

- NepĂĄl is felkerĂźlt a csalĂłk tĂŠrkĂŠpĂŠre

- Autorun vĂrus: eltĹąntnek nyilvĂĄnĂtva