Ăv eleji rohamot indĂtott a vĂĄltsĂĄgdĂjszedĹ kĂĄrtevĹ Ăşj vĂĄltozata

MagyarorszĂĄgon ĂŠs a rĂŠgiĂłban is ĂŠrdemes odafigyelni ĂŠs frissĂteni a biztonsĂĄgi programokat

2015. januĂĄr 21.

Az ESET minden hónapban összeállítja a világszerte terjedĹ számítógépes vírusok toplistáját, amelybĹl megtudhatjuk, hogy aktuálisan milyen kártevĹk veszélyeztetik leginkább a felhasználók számítógépeit. A decemberi toplista mellett egy hazánkban is jelentĹs januári veszélyre figyelmeztet a cég. A napokban ugyanis egy váltságdíjszedĹ és fájljainkat titkosító kártevĹ vadonatúj változatát jelentették Magyarországról, valamint a kelet-közép európai régió több országából is. A naprakész ESET biztonsági programmal rendelkezĹ felhasználók gépe már megfelelĹ védelemmel van ellátva.

A tavalyi év utolsó hónapjában nem volt jelentĹs változás vírusfronton

A decemberi nemzetközi kitekintés elĹtt mindenképpen meg kell említeni, hogy a napokban a váltságdíjszedĹ és fájljainkat titkosító kártevĹbĹl egy vadonatúj változat jelent meg Magyarországon. A fertĹzésrĹl elĹször január 19-én kettĹ órakor kapott bejelentést az ESET magyarországi csapata, akik azonnal elkezdték a probléma vizsgálatát. A begyĹąjtött minták alapján az ESET szakértĹi megállapították, hogy a fájlok elkódolásáért a Win32/Filecoder.DA.Gen malware legújabb verziója felelĹs, amely CTB-Locker néven is feltĹąnhet. A biztonságtechnológiai vállalat központjában haladéktalanul elkészítették a kártevĹ felismerésére szolgáló mintát, amit még aznap délután publikáltak a frissítési szervereken, így a védelem már megérkezett a felhasználók számítógépeire.

Mivel a fájlok dekódolása jelenleg sajnos nem megvalósítható, így az offline backupból való visszaállítás javasolt a biztonsági mentésbĹl, amennyiben már fertĹzĹdött a gépünk. A szakemberek ezen felül felhívják a figyelmet az érintett Windows rendszerek azonnali frissítésére és a felhasználók oktatásra, arra vonatkozóan, hogy soha ne nyissanak meg ismeretlen mellékletet, csak miután megbizonyosodtak annak valódiságáról. A biztonsági program finomhangolásaként javasolt az ESET Live Grid és a Kiterjesztett heurisztika a fájlok futtatásakor funkciók bekapcsolása, azokon a gépeken, ahol ez esetleg jelenleg nem aktív.

Decemberi vírustoplista

Negyedik hónapja vezeti a listát a HTML/Refresh. Ez egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészĹjét különféle rosszindulatú web címekre. A kártevĹ jellemzĹen a manipulált weboldalak HTML kódjába beágyazva található. A lista elsĹ felében nem történt változás, a hátsó szekcióból kiesett a HTML/ScrInject, míg az egyetlen újonc a nyolcadik helyen felbukkanó LNK/Agent.AV trójai. Ez tulajdonképpen egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fĹąz össze és futtat le észrevétlenül a háttérben. MĹąködését tekintve hasonlít a régi autorun.inf mechanizmusára. Változatlanul listatag az INF/Autorun vírus, amely az elĹzĹ hónaphoz képest egy pozíciónyit még javított is rajta. Az, hogy hét esztendĹs kártevĹk egyáltalán szerepeljenek egy 2015-ös listában, egészen elképesztĹ, hiszen a külsĹ adathordozókon terjedĹ Autorun vírus biztonsági frissítései már hosszú évek óta rendelkezésre állnak. Nyilvánvalóan a már tavaly óta nem támogatott, de még mindig rengeteg helyen használt és elhanyagolt javításokkal rendelkezĹ Windows XP is alaposan kiveszi ebben a részét.

A banki átverésekrĹl

Az ESET Radar Report e havi kiadásában ezúttal olyan új átverésekre hívják fel a figyelmet, amelyben a csalók egyenesen a bank csalásellenes osztálya nevében (vagy éppen a rendĹrség nevében) telefonálnak, és azt állítják, hogy gyanús aktivitást észleltek az érintett bankszámláján. Ilyen hívások esetében sokan nem is gyanakszanak, mivel személyes adataik (név, telefonszám) a hívó fél tulajdonában vannak. A forgatókönyv természetesen a szokásos, "ellenĹrzésképpen" elkérik a PIN kódunkat. Sose felejtsük el, hogy egy bank sohasem, tényleg hangsúlyozzuk: sohasem fogja kérni, és nem is kérheti tĹlünk a PIN kódunkat, sem levélben, sem telefonon, sem pedig személyesen. A csalók az átvert áldozatnak azt mondják, hogy kiküldenek egy futárt a "kompromittált" bankkártya begyĹąjtésére. Ez is egy teljességgel szokatlan lépés, aminél mindenkinek gyanút kellene fognia, hiszen jobbára inkább azt kérik, hogy mi vigyük be azt egy bankfiókba, semmint hogy ilyen költséges futáros módszert választanának. A bankok sosem jönnek a lakásunkba, a rendĹrség sosem jön házhoz azért, hogy "kicserélje" az állítólag hibás, sérült bankkártyát. Bár ezek a próbálkozások angol nyelvterületen történtek, annyira elképesztĹek és nyilvánvalóan csalárd szándékúak, hogy Magyarországon remélhetĹleg senki nem dĹlne be hasonló trükköknek. Sajnos sok korábbi, szakállas trükk, kilátásba helyezett nyeremény reményében is jócskán szedett áldozatot a magyar felhasználók között is, ezért minden helyzetben érdemes óvatosnak és biztonságtudatosnak lennünk.

Az antivírus blog decemberi fontosabb posztjai között a Regin nevĹą újabb állami kémprogram felbukkanása apropóján összegyĹąjtöttünk néhány hasznos tanácsot, amikkel egy hétköznapi felhasználó a lehetĹségekhez képes magát és adatai is megóvhatja.

A karácsony közeledtével az internetes webáruházak témáját is érintettük. A statisztikák szerint a "kik vásárolnak leginkább online" kérdésre elsĹsorban a magasabb keresetĹą, és egyetemi végzettséggel rendelkezĹ középkorú nĹk vezetik a statisztikát. Biztonsági szempontból pedig az lehet különösen érdekes, hogy a tavalyi adatok szerint a beérkezĹ rendelések nagyjából ötöde - 18 százaléka - már mobileszközközrĹl származik.

Emellett tanulságos történetrĹl olvashattunk az Android háza tájáról. Három rejtett elĹfizetéssel trükközĹ brit céget is megbüntettek, mert a vizsgálat szerint különféle Androidos alkalmazásokba olyan rosszindulatú funkciót rejtettek, amelyek révén az áldozat drága emelt díjas szolgáltatásokra iratkozott fel tudtán kívül.

Szerencsére a privát szféra megóvása lassan mindenki gondolkodásába beépül. Sajnos szinte mindenki tapasztalt már saját példáján vagy ismeretségi körében olyan incidenseket, lopásokat, amelyek esetleg elkerülhetĹek lettek volna egy biztonságtudatosabb hozzáállással. Ennek kapcsán ismertettünk pár, könnyen megfogadható tippet, amelyek betartásával segíthetünk személyes adataink, személyazonosságunk hatékonyabb védelmében.

Végül arról is beszámoltunk, hogy az ESET kanadai kutatói alaposan megvizsgálták a tavalyi év elején megjelent TorrentLocker nevĹą zsarolóprogram mĹąködését. A malware legutolsó változata legalább 40,000 rendszert fertĹzött meg pár hónap alatt, és leginkább az európai országokban szedte áldozatait. Szomorú újdonság, hogy a korábbi szerencsés helyreállítási kísérletekkel szemben a TorrentLocker áldozatai sajnos már nem tudták visszaállítani a dokumentumaikat az elkódolt fájljaik és az egyszerĹą szöveges állományának kombinálásával megszerzett kulcsfolyam segítségével.

Vírustoplista

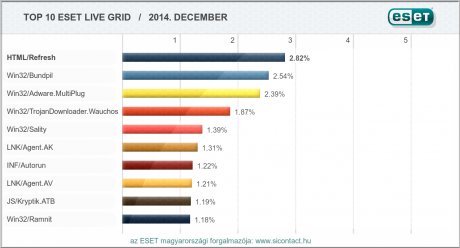

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2014 decemberében a következĹ 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelĹs az összes fertĹzés 17.12%-áért. Aki pedig folyamatosan és elsĹ kézbĹl szeretne értesülni a legújabb Facebook-os kártevĹkrĹl, a közösségi oldalt érintĹ mindenfajta megtévesztésrĹl, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

01. HTML/Refresh trójai

Elterjedtsége a decemberi fertĹzések között: 2.82%

MĹąködés: A HTML/Refresh egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészĹjét különféle rosszindulatú web címekre. A kártevĹ jellemzĹen a manipulált weboldalak HTML kódjába beágyazva található.

BĹvebb információ: http://www.virusradar.com/en/HTML_Refresh/detail

02. Win32/Bundpil féreg

Elterjedtsége a decemberi fertĹzések között: 2.54%

MĹąködés: A Win32/Bundpil féreg hordozható külsĹ adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertĹzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésĹą és a Backup állományokat törölheti. Ezenkívül egy külsĹ URL címrĹl megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

BĹvebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

03. Win32/Adware.MultiPlug adware

Elterjedtsége a decemberi fertĹzések között: 2.39%

MĹąködés: A Win32/Adware.MultiPlug egy olyan úgynevezett nemkívánatos alkalmazás (Potential Unwanted Program, PUP), amely a felhasználó rendszerébe bekerülve különféle felugró ablakokban kéretlen reklámokat jelenít meg az internetes böngészés közben.

BĹvebb információ: http://www.virusradar.com/en/Win32_Adware.MultiPlug.H/description

04. Win32/TrojanDownloader.Wauchos trójai

Elterjedtsége a decemberi fertĹzések között: 1.87%

MĹąködés: A Win32/TrojanDownloader.Wauchos egy olyan trójai, amelynek fĹ célja további kártékony kódokat letölteni az internetrĹl a fertĹzött számítógépre. Különféle registry kulcsok létrehozásával gondoskodik arról, hogy minden rendszerindításkor lefusson a kódja. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül próbál meg adatokat továbbítani a gép operációs rendszerérĹl, beállításairól, IP címérĹl, illetve ezen keresztül parancsokat fogad, így a támadóknak távolról tetszĹleges kód futtatására nyílik lehetĹség.

BĹvebb információ: http://www.virusradar.com/Win32_TrojanDownloader.Wauchos.A/description

05. Win32/Sality vírus

Elterjedtsége a decemberi fertĹzések között: 1.39%

MĹąködés: A Win32/Sality egy polimorfikus fájlfertĹzĹ vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertĹzése során EXE illetve SCR kiterjesztésĹą fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

BĹvebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

06. LNK/Agent.AK trójai

Elterjedtsége a decemberi fertĹzések között: 1.31%

MĹąködés: A LNK/Agent.AK trójai fĹ feladata, hogy a háttérben különféle létezĹ és legitim - alaphelyzetben egyébként ártalmatlan - Windows parancsokból kártékony célú utasítássorozatokat fĹązzön össze, majd futtassa is le azokat. Ez a technika legelĹször a Stuxnet elemzésénél tĹąnt fel a szakembereknek, a sebezhetĹség lefuttatásának négy lehetséges módja közül ez volt ugyanis az egyik. VíruselemzĹk véleménye szerint ez a módszer lehet a jövĹ Autorun.inf szerĹą kártevĹje, ami valószínĹąleg szintén széles körben és hosszú ideig lehet képes terjedni.

BĹvebb információ: http://www.virusradar.com/en/LNK_Agent.AK/description

07. INF/Autorun vírus

Elterjedtsége a decemberi fertĹzések között: 1.22%

MĹąködés: Az INF/Autorun gyĹąjtĹneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevĹ fertĹzésének egyik jele, hogy a számítógép mĹąködése drasztikusan lelassul, és fertĹzött adathordozókon (akár MP3-lejátszókon is) terjed.

BĹvebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21autorun

08. LNK/Agent.AV trójai

Elterjedtsége a decemberi fertĹzések között: 1.21%

MĹąködés: A LNK/Agent.AV trójai egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fĹąz össze és futtat le észrevétlenül a háttérben. MĹąködését tekintve hasonlít a régi autorun.inf mechanizmusára.

BĹvebb információ: http://www.virusradar.com/en/LNK_Agent.AV/description

09. JS/Kryptik trójai

Elterjedtsége a decemberi fertĹzések között: 1.19%

MĹąködés: A JS/Kryptik egy általános összesítĹ elnevezése azoknak a különféle kártékony és olvashatatlanná összezavart JavaScript kódoknak, amely a különféle HTML oldalakba rejtetten beágyazódva észrevétlenül sebezhetĹségeket kihasználó kártékony weboldalakra irányítja át a felhasználó böngészĹprogramját.

BĹvebb információ: http://www.virusradar.com/en/JS_Kryptik/detail

10. Win32/Ramnit vírus

Elterjedtsége a decemberi fertĹzések között: 1.17%

MĹąködés: A Win32/Ramnit egy fájlfertĹzĹ vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertĹzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetĹséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszĹleges kód futtatására nyílik lehetĹség. A támadók a távoli irányítási lehetĹséggel képernyĹképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

BĹvebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

KapcsolĂłdĂł cikkek

- LopĂĄsgĂĄtlĂłval felszerelt ESET NOD32 Antivirus 6 ĂŠs ESET Smart Security 6

- LopĂĄsgĂĄtlĂłval felszerelt ESET NOD32 Antivirus 6 ĂŠs ESET Smart Security 6

- EurĂłpa a bitcoint kĂśvetelĹ zsarolĂłprogram ĂĄrnyĂŠkĂĄban

- A HTML trĂłjaiak riogattak minket oktĂłberben - ESET vĂrustoplista

- MegĂŠrkezett az ESET NOD32 Antivirus 8 ĂŠs az ESET Smart Security 8

- MegĂŠrkezett az ESET NOD32 Antivirus 8 ĂŠs az ESET Smart Security 8

- TĂşszul ejtett Apple felhasznĂĄlĂłk

- Eset: NyĂĄron a telefonjainkra utaznak a bĹąnĂśzĹk

- Ăj Android-alapĂş fenyegetĂŠst fedezett fel az ESET

- VeszĂŠlyes trĂłjai lehet a jĂśvĹ Autorunja