Nem lehetetlen feladat a vĂĄllalati adatok vĂŠdelme

2014. november 7.

A robbanásszerĹą fejlĹdésnek és a mobileszközök gyors elterjedésének köszönhetĹen a digitális eszközparkok váltak a profi bĹąnözĹk legkedveltebb terepévé. A hagyományos „vírusvédelem” ideje lejárt, sajnos már nem elegendĹ egy-egy szoftvert telepíteni a vállalati számítógépekre. A tömegtámadás típusú (mass-attack) akciókat a célzott, személyre szabott támadások váltották fel. Egy védelmi rendszer annyira erĹs csupán, mint a leggyengébb pontja – állítják a biztonsági szakértĹk. Hogyan tudunk mégis felkészülni egy kibertámadásra?

Legyen szó fizikai- vagy kibervédelemrĹl, egy cég életében ma az információ a legfontosabb érték, amelynek védelme elsĹ számú szempont egy felelĹs vezetĹ számára. A fenyegetés általában három jól azonosítható helyrĹl érkezik: a szervezett bĹąnözĹk által készített vírusok, a jó szándékú munkatársak tévedései, mulasztásai, valamint a dolgozók szándékos, motivált cselekedetei következtében történhet adatszivárgás.

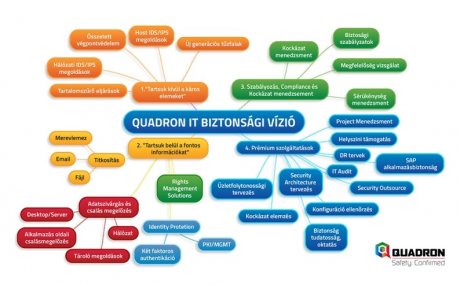

Hazai szakértĹk szerint négy kiemelten fontos területre kell odafigyelniük a vállalatoknak, hogy biztonságban tudhassák adataikat.

1. KülsĹ támadások kivédése és a támadók távol tartása

Egy vállalat IT rendszerének alapját képezi a külsĹ támadások kivédésére / megelĹzésére alkalmas környezet kialakítása. Az úgynevezett proaktív, megelĹzĹ védekezés magában foglalja az új generációs tĹązfalak, vírusirtók és tartalomszĹąrĹ eljárások használatát.

2. Adatszivárgás elleni rendszer

Feladata, hogy a háttérben felügyelje az adatok tárolási helyét és módját, a felhasználók körét, az adatfelhasználás módját, illetve megakadályozza azon felhasználási módokat, amelyet a szervezet biztonsági szabályzatában rögzített és ismertetett. Azonban adataink az engedélyezett felhasználás során is kikerülhetnek a felügyeletünk alól: e-mailben, USB tárolókon, cloud felhasználáskor, stb. Az adatok titkosítása az a kiegészítĹ védelem, amely egy újabb védelmi vonalat jelent, hogy csak az arra illetékes személyek köre ismerhesse meg az információ tartalmát.

3. BelsĹ szabályozás, irányítás és minĹség-ellenĹrzés

Azonban a biztonságot nem lehet pusztán szoftverek alkalmazásával megoldani, ezek a megfelelĹ szabályozás, keretrendszer és a szükséges folyamatok hiányában életképtelenek maradnak, vagy legalábbis nem lesznek hatékonyak. „Ezt hívjuk IT traffipaxnak – mondja Harold Teasdale, a QUADRON RENDSZER Kft. ügyvezetĹ igazgatója, hiszen ahogy a rendĹrök a traffipax segítségével próbálják a sebességkorlátok betartására sarkallni az autósokat, az IT vezetĹk is ellenĹrzik a munkatársakat, hogy a betartják-e a tĹlük elvárt viselkedési normákat.” Ebbe a kategóriába tartozik a biztonsági szabályzatok betartatásán túl, kockázatmenedzsment, a megfelelĹségi vizsgálat és a sérülékenység menedzsment is.

4. SzakszerĹą, szakértĹi tervezés és támogatás

Az IT és a hozzá kapcsolódó biztonsági terület rendkívül gyorsan változik, szerteágazó és speciális ismeretek szükségesek a biztonsági feladatok eredményes ellátáshoz. Manapság bevett szokás egy-egy feladat kiszervezése, jelen esetben a Security as a Service (SaaS – biztonság, mint szolgáltatás) igénybevétele. Ezzel jelentĹs terhet vehetünk le az IT vezetĹ válláról, míg szakképzett, speciális ismeretekkel rendelkezĹ csapat dolgozik a vállalat teljes körĹą IT biztonságáért.

Harold Teasdale hangsúlyozta, hogy egy szabályozott, folyamatosan ellenĹrzött környezetben csökkennek a biztonsági kockázatok és a hibák. Ennek következtében pedig stabilabb, biztonságosabb üzemeletetési környezet alakul ki. „Tehát a szakértĹink által felvázolt négy terület felvértezése megfelelĹ felkészültséget biztosíthat a vállalatok számára, hogy biztonságban tudhassák adataikat” – tette hozzá a QUADRON RENDSZER Kft. ügyvezetĹje.

KapcsolĂłdĂł cikkek

- Orosz hackerek a magyar kormĂĄny szĂĄmĂtĂłgĂŠpes rendszerĂŠbe is betĂśrtek?

- GyanĂşs kibertevĂŠkenysĂŠget ĂŠszleltek a FehĂŠr HĂĄz komputerhĂĄlĂłzatĂĄn

- IsmĂŠt adathalĂĄsz-tĂĄmadĂĄs az OTP-sek ellen

- Rettegnek a felhasznĂĄlĂłk, hogy webkamerĂĄjukon keresztĂźl kĂŠmkednek utĂĄnuk

- BemutattĂĄk a kĂŠmszoftvert az OrszĂĄggyĹąlĂŠs nemzetbiztonsĂĄgi bizottsĂĄgĂĄnak

- Orosz hackerek a Windows-szoftverek biztonsĂĄgi rĂŠsĂŠt kihasznĂĄlva kĂŠmkedtek a NATO ellen

- FĂśldĂśnkĂvĂźliek segĂtsĂŠgĂŠvel tĂśrik fel a szĂĄmĂtĂłgĂŠpeket

- KĂnai kormĂĄnyzati oldalakat tĂĄmad az Anonymous a hongkongi tĂźntetĂŠsek melletti kiĂĄllĂĄskĂŠnt

- ĂtbĂśl egy Androidot tĂĄmadĂĄs ĂŠrt

- Mire jĂłk a sĂŠrĂźlĂŠkenysĂŠgi vizsgĂĄlatok?