TĂz ĂŠves az elsĹ mobilos kĂĄrtevĹ, a Cabir

VĂrusfronton vĂĄltozatlan a helyzet

2014. februĂĄr 18.

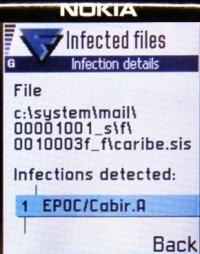

Az ESET januári víruslistáját az elĹzĹ hónapokhoz hasonlóan a Win32/Bundpil féreg vezeti, amely külsĹ adathordozókon terjedve valódi károkozásra is képes. Újoncként a JS/FBook trójai került fel a listára, a Win32/Trojan.Downloader.Wauchos trójait kiszorítva a top 10-bĹl. Egy kerek évfordulóra is érdemes emlékezni, az elsĹ említésre méltó, szélesebb körben elterjedt mobiltelefonos kártevĹ, a Cabir tíz éve, 2004-ben jelent meg.

A JS/FBook trójai célja, hogy kéretlen pop-up reklámokat jelenítsen meg a számítógépen. Nem hoz létre másolatokat magából, programkódja általában weboldalak HTML részében beágyazva található. Az utolsó pár hónap statisztikai adatai szerint jelenleg elsĹsorban a távol-keleti országokban észleltek kiemelkedĹ aktivitást, így Indonézia és Vietnam különösen fertĹzött terület. A kártékony linkek terjesztésében a Facebook is részt vesz, hiszen a különféle szenzációkat ígérĹ: például természeti katasztrófákról, közismert hírességekrĹl szóló általában meghökkentĹ tartalmat ajánló közösségi üzenetek itt is keringenek a hagyományos e-mailes spamek mellett.

A jó hírek között olvashattunk arról is, hogy a német nyelvĹą Android Magazine az ESET Mobile Security for Android terméknek ítélte a leghatékonyabb biztonsági alkalmazás címet, és ebben külön kiemelték a beépített lopásgátló funkció használhatóságát. Emellett az AV-Comparatives megmérettetésén is sikerült a jó szereplés, amelyben az ESET Smart Security 7 bebizonyította, hogy méltó az úgynevezett "Gold Award" díjra. A hetes verzió többek közt az adathalászat elleni védelem továbbfejlesztésével is igyekszik a személyes adatainknak hatékonyabb védelmet nyújtani a banki csalások, és egyéb phishing módszerek ellen.

Az ESET Radar Report e havi kiadásában vezetĹ helyen azokról a spamekrĹl esik szó, melyek jellemzĹen inkább angol nyelvterületen terjednek, és az év eleji adóbevallási idĹszakot kihasználva különféle kedvezményekkel kecsegtetve ígérnek állítólagos megtakarításokat. Ezeknél például egy nagyobb vonzó összeget megjelölve arról értesítenek, hogy adó-visszatérítést kapunk, ehhez pedig mindössze a banki adatainkat kell megadnunk, illetve a levél mellékletre kell kattintanunk. Az is bevett forgatókönyv ilyenkor, hogy az hírnek megörülĹ áldozatokat egy hasonmás, adathalász webhelyre irányítják, ahol ha begépeli az összes személyes adatát, a bĹąnözĹk ezek felhasználásával hamis adó-visszaigényléseket adnak be a nevében, vagyis érdemes vigyázni.

Januári fontosabb blogposztok között többek közt arról is szó volt, hogy az elsĹ említésre méltó, szélesebb körben elterjedt és közismert mobiltelefonos kártevĹ a Cabir éppen tíz esztendeje, 2004-ben jelent. Ennek kapcsán áttekintették, miként fejlĹdtek a mobilos kártevĹk az eltelt évek során.

Emiatt lehet aztán érdekes, hogy a leginkább elterjedt és emiatt leginkább támadott Android platform kapcsán igyekeztek minél több szót ejteni a biztonságról, így ezzel két posztban is foglalkoztunk. ElĹször összefoglaltunk Androidos biztonsági tippeket a hatékony védekezéshez, utána pedig a letölthetĹ alkalmazások engedélyeivel kapcsolatos nehézségekrĹl, ezek figyelmesebb ellenĹrzésérĹl is értekeztek.

Figyelmet érdemel még az a facebookos átverés is, amely egy hátborzongató videót ígér egy állítólagos állatkerti óriáskígyós tragédiáról, ahol a csalás szerint egy gondozót evett meg a hüllĹ, ez persze nem igaz. Ám ha valaki mégis rákattint, az összes ismerĹse üzenetet kap a nevében, és az átverés egyre csak terjed, és terjed.

Egy friss felmérés eredményei azt mutatják, nem igazán teszünk meg minden tĹlünk telhetĹt azért, hogy óvjuk a biztonságunkat, így például azt is szomorú tényként könyvelhetjük el, hogy a brit netezĹk több mint fele egyáltalán nem telepít Antivirust a gépére. Végül pedig egy igen érdekes támadási formáról is írtak, ahol egy windowsos kártevĹ igyekszik megfertĹzni az androidos telefonunkat, ehhez egy hamis "Google APP Store" nevĹą, a hivatalos Google Play piactér ikonjával szereplĹ alkalmazást is telepít rá. Szerencsére a védekezés sem ördöngösség, ehhez a telefon USB hibakeresési módjának kikapcsolt állapota, valamint számítógépünk vírusmentessége szükséges.

Vírustoplista

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2014 januárjában a következĹ 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelĹs az összes fertĹzés 17.29%-áért. Aki pedig folyamatosan és elsĹ kézbĹl szeretne értesülni a legújabb Facebook-os kártevĹkrĹl, a közösségi oldalt érintĹ mindenfajta megtévesztésrĹl, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

1. Win32/Bundpil féreg

Elterjedtsége a januári fertĹzések között: 3.33%

MĹąködés: A Win32/Bundpil féreg hordozható külsĹ adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertĹzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésĹą és a Backup állományokat törölheti. Ezenkívül egy külsĹ URL címrĹl megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

BĹvebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

2. Win32/Sality vírus

Elterjedtsége a januári fertĹzések között: 1.97%

MĹąködés: A Win32/Sality egy polimorfikus fájlfertĹzĹ vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertĹzése során EXE illetve SCR kiterjesztésĹą fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

BĹvebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

3. HTML/ScrInject trójai

Elterjedtsége a januári fertĹzések között: 1.79%

MĹąködés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:windowsblank.html) állományt jelenít meg a fertĹzött gép böngészĹjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

BĹvebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

4. INF/Autorun vírus

Elterjedtsége a januári fertĹzések között: 1.77%

MĹąködés: Az INF/Autorun gyĹąjtĹneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevĹ fertĹzésének egyik jele, hogy a számítógép mĹąködése drasztikusan lelassul, és fertĹzött adathordozókon (akár MP3-lejátszókon is) terjed.

BĹvebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21autorun

5. LNK/Agent trójai

Elterjedtsége a januári fertĹzések között: 1.71%

MĹąködés: A LNK/Agent trójai fĹ feladata, hogy a háttérben különféle létezĹ és legitim - alaphelyzetben egyébként ártalmatlan - Windows parancsokból kártékony célú utasítássorozatokat fĹązzön össze, majd futtassa is le azokat. Ez a technika legelĹször a Stuxnet elemzésénél tĹąnt fel a szakembereknek, a sebezhetĹség lefuttatásának négy lehetséges módja közül ez volt ugyanis az egyik. VíruselemzĹk véleménye szerint ez a módszer lehet a jövĹ Autorun.inf szerĹą kártevĹje, ami valószínĹąleg szintén széles körben és hosszú ideig lehet képes terjedni.

BĹvebb információ: http://www.virusradar.com/en/LNK_Agent.AK/description

6. Win32/Ramnit vírus

Elterjedtsége a januári fertĹzések között: 1.41%

MĹąködés: A Win32/Ramnit egy fájlfertĹzĹ vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertĹzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetĹséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszĹleges kód futtatására nyílik lehetĹség. A támadók a távoli irányítási lehetĹséggel képernyĹképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

BĹvebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

7. Win32/Conficker féreg

Elterjedtsége a januári fertĹzések között: 1.37%

MĹąködés: A Win32/Conficker egy olyan hálózati féreg, amely a Microsoft Windows MS08-067 biztonsági bulletinben tárgyalt hibát kihasználó exploit kóddal terjed. Az RPC (Remote Procedure Call), vagyis a távoli eljáráshívással kapcsolatos sebezhetĹségre építve a távoli támadó megfelelĹ jogosultság nélkül hajthatja végre az akcióját. A Conficker elĹször betölt egy DLL fájlt az SVCHost eljáráson keresztül, majd távoli szerverekkel lép kapcsolatba, hogy azokról további kártékony kódokat töltsön le. Emellett a féreg módosítja a hosts fájlt, ezáltal számos antivírus cég honlapja elérhetetlenné válik a megfertĹzött számítógépen. Változattól függĹen a felhasználó maga telepíti, vagy egy biztonsági résen keresztül felhasználói beavatkozás nélkül magától települ fel, illetve automatikusan is elindulhat egy külsĹ meghajtó fertĹzött Autorun állománya miatt.

BĹvebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21conficker

8. JS/FBook trójai

Elterjedtsége a januári fertĹzések között: 1.36%

MĹąködés: A JS/FBook trójai célja, hogy kéretlen pop-up reklámokat jelenítsen meg a számítógépen. Nem hoz létre másolatokat magából, programkódja általában weboldalak HTML részében beágyazva található. A kártékony linkek terjesztésében a Facebook is részt vesz, hiszen a különféle szenzációkat ígérĹ: például természeti katasztrófákról, közismert hírességekrĹl szóló általában meghökkentĹ tartalmat ajánló közösségi üzenetek itt is keringenek a hagyományos e-mailes spamek mellett.

BĹvebb információ: http://www.virusradar.com/en/JS_FBook.NAP/description

9. Win32/Qhost trójai

Elterjedtsége a januári fertĹzések között: 1.32%

MĹąködés: A Win32/Qhost trójai hátsó ajtót nyit a gépen, kiszolgáltatja annak adatait a bĹąnözĹknek. Futása során elĹször bemásolja magát a Windows %system32% alkönyvtárába, majd kapcsolatba lép távoli vezérlĹ szerverével, ahonnan átvehetĹ a teljes irányítás a megtámadott számítógép felett. A Win32/Qhost általában fertĹzött e-mail üzenetek mellékleteiben terjed.

BĹvebb információ: http://www.virusradar.com/en/Win32_Qhost.PEV/description

10. Win32/Dorkbot féreg

Elterjedtsége a januári fertĹzések között: 1.26%

MĹąködés: A Win32/Dorkbot féreg cserélhetĹ adathordozók segítségével terjed. A féreg tartalmaz egy hátsóajtó komponenst is, melynek segítségével távolról átvehetĹ az irányítás a fertĹzött számítógép felett. Maga a futtatható állomány UPX segítségével tömörített EXE, futtatása során pedig összegyĹąjti az adott géprĹl a weboldalakhoz tartozó felhasználói neveket és jelszavakat, majd ezeket megkísérli egy távoli gépre elküldeni.

BĹvebb információ: http://www.virusradar.com/en/Win32_Dorkbot.B/description

Nyitókép forrás: presstv.com

KapcsolĂłdĂł cikkek

- ESET Endpoint Security szoftver Android alapĂş kĂŠszĂźlĂŠkekre

- ESET Endpoint Security szoftver, Android alapĂş eszkĂśzĂśkre

- Az amerikai hadsereg legsĂşlyosabb informatikai tĂĄmadĂĄsa inspirĂĄlta a Turla fĂŠrget

- Az ĂŠv vĂŠge is a trĂłjai programokrĂłl szĂłlt

- VeszĂŠlyben a mobiltĂĄrcĂĄnk, figyeljĂźnk a Bitcoinjainkra

- VeszĂŠlyes trĂłjai lehet a jĂśvĹ Autorunja

- ESET tippek a biztonsĂĄgos online karĂĄcsonyi vĂĄsĂĄrlĂĄshoz

- Az elsĹ fĂŠreg 25 ĂŠve bĂŠnĂtotta meg a vilĂĄghĂĄlĂłt

- MĂĄr kĂśzĂśssĂŠgi csatornĂĄinkat is vĂŠdik az ESET legĂşjabb otthoni verziĂłi

- Win32/Bundpill fĂŠreg az ĂŠlen