Ăj Snatch zsarolĂłvĂrus terjed

2019. december 12.

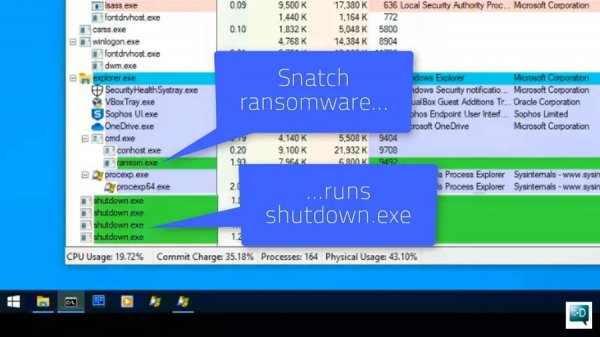

A Sophos legújabb riportja az elĹszĹr 2018 decemberében észlelt Snatch zsarolóvírus új támadó módszereit részletezi. Ezek közé tartozik az is, hogy támadás közben csökkentett módban indítja újra a PC-ket, amivel megkerüli a zsarolóvírus tevékenységet észlelĹ védelmi eszközöket és titkosítja a fájlokat.

A Sophos szerint más digitális bĹąnözĹk is átvehetik ezt a megoldást zsarolóvírusok gyártásához.

A Sophos, kiberbiztonsági szakértĹ a napokban publikálta a „Snatch Zsarolóvírus Reboots PCs into Safe Mode to Bypass Protection” elemzését, magyarul “A Snatch zsarolóvírus csökkentett módban indítja újra a PC-ket, hogy megkerülje a védelmet”.

A Snatch legújabban módszere az, hogy csökkentett módon újraindítja a fertĹzött gépeket, így megkerüli a végpontvédelmet, és észrevétlenül titkosítja a fájlokat.

A Snatch mögött álló digitális bĹąnözĹk el is lopják az adatokat, mielĹtt a zsarolóvírus támadás megkezdĹdik. Ez más zsarolóvírus csoportoknál is megfigyelhetĹ volt, például a Bitpaymernél is. A Sophos arra számít, hogy a zsarolóvírus támadás elĹtti adatlopás trendje folytatódik.

A Snatch jó példa az automatizált aktív támadásra, melyet szintén említ a SophosLabs 2020-as Threat Reportja. Miután a támadók a távoli hozzáférést biztosító szolgáltatások kijátszásával megszerzik a belépéshez szükséges adatokat, manuális hacking módszerekkel laterálisan mozognak és károkat okoznak. A Snatch jelentés elmagyarázza, hogy a támadók a nem biztonságos IT szolgáltatásokon, például a távoli hozzáférést nyújtó alkalmazásokon keresztül lépnek be a rendszerbe. Ilyen szolgáltatás például a Remote Desktop Protocol (távoli asztal, RDP) is, de nem csak azt használják. A jelentés arra is mutat példákat, hogy a Snatch támadói potenciális partnereket toboroznak a dark web fórumain, akik képesek távoli hozzáférést biztosító szolgáltatások feltörésére.

Védelmi tanácsok a Sophostól

- Legyen a kezdeményezĹ fél a fenyegetések elleni harcban: alkalmazzon egy külsĹ vagy belsĹ biztonsági szakértĹkbĹl álló csapatot, amely a nap 24 órájában figyeli a lehetséges veszélyeket.

- Az endpoint biztonság terén alkalmazzon gépi tanulásos/deep learning, aktív támadók elleni (active adversary mitigation) és viselkedéselemzĹ módszereket.

- Ahol lehet, azonosítsa és deaktiválja a nyilvános internet irányából elérhetĹ távoli hozzáférést biztosító szolgáltatásokat.

- Ha távoli hozzáférés szükséges, használjon VPN-t a bevált gyakorlat szerint kétlépcsĹs hitelesítéssel, jelszóauditokkal, precíz hozzáférési beállításokkal, illetve figyelje aktívan a távoli hozzáféréseket.

- A nyilvános internet irányából elérhetĹ távoli hozzáféréssel rendelkezĹ szerverek javításai mindig legyenek a lehetĹ legfrissebbek, megelĹzĹ védelmi megoldásokkal legyenek biztosítva (mint például endpoint védelmi szoftverrel) és aktívan figyeljék rajtuk a rendhagyó bejelentkezéseket vagy más, szokatlan tevékenységeket.

- A távoli hozzáférést biztosító szolgáltatásba bejelentkezett felhasználók jogosultságait limitálni kell a nagyvállalati hálózat további részein.

- Az adminisztrátoroknak javasolt a többlépcsĹs azonosítás és a normál felhasználói fiókjuktól különválasztott adminisztratív fiók használata.

- Aktívan monitorozza a nyitott RDP portokat a publikus IP tartományokban!

A “Snatch” név úgy tĹąnik, hogy nem a véletlen mĹąve. A zsarolóvírus korábbi verzióinak zsarolószövegében szereplĹ “imBoristheBlade@protonmail.com” email cím a 2000-es Guy Ritchie filmre, a Blöffre utal. (Melynek angol címe Snatch.) A film egyik karaktere egy Boris the Blade (Penge Borisz) névre hallgató, Raszputyin-szerĹą volt KGB-s ügynök, akit megvernek, lelĹnek és le is szúrnak, ám ez nem gátolja abban, hogy folytassa a harcot.

KapcsolĂłdĂł cikkek

- A szakĂŠrtĹ szerint van ellenszer a zsarolĂłvĂrusokra

- Mit tehetĂźnk a zsarolĂłk ellen?

- 5 fontos tanĂĄcs a zsarolĂłvĂrusokkal szemben

- Ăjszaka tĂĄmadnak a legelterjedtebb zsarolĂłvĂrusok

- A Sophos szerint jĂśvĹre kifinomultabb fenyegetĂŠsek vĂĄrhatĂłk

- Ez vĂĄr rĂĄnk 2020-ban: szofisztikĂĄltabb tĂĄmadĂĄsok

- Ăj Instagram adathalĂĄszat!

- Ăj forgalmazĂłi partnere van a Sophosnak

- VeszĂŠlyben az Instagram fiĂłkunk- Ăşjabb adathalĂĄsz tĂĄmadĂĄsok

- Orosz eredetĹą kĂĄrtevĹ - Baldr a vilĂĄg ellen