âKi? Hol? Mivel?â â Cluedo a vĂĄllalati informatikĂĄban

2017. ĂĄprilis 14.

Ki? Mit? Mikor? Hol? Mivel? Ezek a kérdések fontosabbak, mint valaha, különösen olyan esetekben, amikor a vállalati informatikáról és az adatok biztonságáról van szó. A NetIQ szakértĹi arra hívják fel a figyelmet, hogy az adatvesztés megelĹzéséhez körültekintĹen kell kezelni a hozzáféréseket. Ennek pedig az az alapja, hogy minden esetben mérlegelni kell az adott helyzettel és hozzáférési kéréssel járó kockázatokat.

Az adatszivárgási esetek manapság mindennaposnak számítanak, így a legtöbb IT-szakember szerint már nem az a kérdés, megtörténik-e ilyesmi egy-egy vállalattal, hanem inkább az, mikor következik be. Tovább bonyolítja a helyzetet, hogy elmúlt az az idĹszak, amikor az alkalmazottak kilenctĹl ötig a munkahelyen ültek a céges számítógép elĹtt, ami kiszámítható, egyszerĹą és biztonságos mĹąködést, illetve felügyeletet tett lehetĹvé. Az emberek ma már úgy tudnak igazán hatékonyan dolgozni, ha bárhol és bármikor, a számukra legkényelmesebb eszközrĹl végezhetik a munkát. Természetesen ezek az elvárások új megközelítést igényelnek annak érdekében, hogy ebben a megváltozott helyzetben is fent lehessen tartani a biztonságot. Ma már nem elég, ha néhány megszokott feltételhez kötjük a hozzáférések engedélyezését. Plusz információkat kell beszerezni a hozzáférés körülményeirĹl, és ezeket az adatokat felhasználva célszerĹą értékelni az esetleges kockázatokat.

A kockázat ne legyen elvetve!

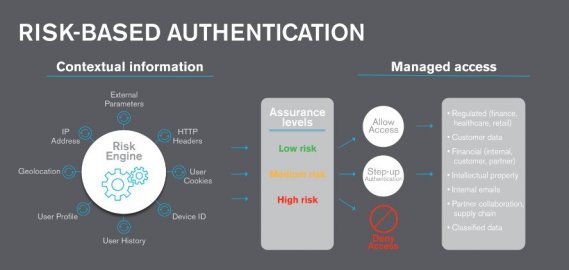

Általánosságban több tényezĹt is érdemes mérlegelni a személyazonosságok hitelesítése során. Kockázatot jelent-e az illetĹ tartózkodási helye? Helyi vagy távoli hozzáférést szeretne? Dolgozott már az adott pontból, vagy teljesen új a helyszín? Azt is célszerĹą figyelembe venni, hogy a bejelentkezéshez használt eszközt korábban ellenĹrizték és hozzárendelték-e már az azonosított felhasználóhoz. Fontos továbbá megvizsgálni, hogy mekkora kockázatot jelent az adott információ vagy szolgáltatás elérése a vállalat számára: általános vagy éppen privát és érzékeny adatokról van szó?

ÉrtelemszerĹąen amennyiben alacsony kockázatúnak értékeljük a hozzáférési igényt, például a felhasználó az irodából, a céges gépérĹl szeretné használni az általános vállalati alkalmazásokat, akkor az a legjobb, ha nem bonyolítjuk nehézkes azonosítási folyamatokkal a dolgát, hanem engedélyezzük számára, hogy minél hamarabb nekiláthasson az érdemi munkának. Ha azonban magas kockázattal jár az adott tevékenység, tehát az alkalmazott például távoli helyrĹl, korábban nem azonosított készülékrĹl kíván bizalmas információkat elérni a céges hálózatban, akkor tanácsos valamilyen másodlagos hitelesítési folyamatot is beiktatni. A szokásos jelszókérés mellett ajánlott valamilyen egyéb autentikációs módszerhez kötni a belépést. Ilyen lehet például az ujjlenyomat leolvasása vagy egy token használata.

Hozzáférés-kezelés + autentikáció = teljes védelem

Mindez elméletben logikus és kivitelezhetĹ, a dinamikus azonosítás megvalósítása azonban fejtörést okozhat az IT-részleg számára, ezért ajánlott olyan dedikált megoldások igénybe vétele, amelyek leegyszerĹąsítik és automatizálják a folyamatokat. A fejlett hozzáférés-kezelési eszközök, így például az Access Manager lehetĹvé teszik az elérések egyszerĹą felügyeletét a teljes vállalati infrastruktúrán belül, legyen szó akár hagyományos, akár összetettebb környezetrĹl. A NetIQ megoldása számos egyéb funkció között lehetĹséget kínál kockázatalapú hitelesítésre is: az IT-szakemberek kockázati profilokat hozhatnak létre, amelyek alapján személyazonosság-ellenĹrzési szinteket alakíthatnak ki, illetve megadhatják a felhasználók számára biztosított hitelesítési módszereket. A magasabb kockázatú profilok esetében akár meg is tagadhatják a hozzáférést, vagy szigorúbb eljárásokkal és követelményekkel bíró, emelt szintĹą hitelesítést írhatnak elĹ.

Az Access Manager ráadásul integrálható a NetIQ Advanced Authentication megoldásával, amelynek segítségével egyetlen keretrendszerben felügyelhetĹ minden hitelesítési és azonosítási eszköz, beleértve az egyszer használatos jelszavakat, az intelligens kártyákat, a tokennel, pendrive-val vagy mobiltelefonnal történĹ hitelesítést és a biometrikus azonosítókat, többek között az ujjlenyomat-leolvasót. A két szoftver együttes használatával minden körülmények között egyszerĹąen és hatékonyan ellenĹrizhetĹk a hozzáférések.

KapcsolĂłdĂł cikkek

- A Big Data feldolgozĂĄst vĂŠgzĹ algoritmusok egyre okosabbak

- A Big Data elemzĂŠsek a szokĂĄsainkat vizsgĂĄljĂĄk, nem a szemĂŠlyes adatainkat gyĹąjtik

- A Kaspersky Lab frissĂtette a vĂĄllalati tĂĄrolĂĄsi programcsomagjĂĄt a Dell legĂşjabb EMC tĂĄrolĂĄsi rendszerĂŠhez

- A Kaspersky Lab tanulmĂĄnya: DigitĂĄlis rendetlensĂŠg ĂŠs veszĂŠlyei

- A Kaspersky Lab legĂşjabb jelentĂŠse rĂĄvilĂĄgĂt a digitĂĄlis kĂĄosz kĂśvetkezmĂŠnyeire

- A digitĂĄlis rendetlensĂŠg nĂśvekedĂŠsĂŠvel nĹ a kibercsapdĂĄk veszĂŠlye

- A vĂĄllalati informatikĂĄban a felhasznĂĄlĂłk a leggyengĂŠbb lĂĄncszemek

- ĂrtĂŠkes adataink a digitĂĄlis kĂĄoszban

- Mindenki a sajĂĄt portĂĄjĂĄn: ĂĄtfogĂł szemĂŠlyazonossĂĄgkezelĂŠssel a belsĹ kĂĄrokozĂłkkal szemben

- NyomtatĂĄsi biztonsĂĄg: veszĂŠlyben van a hĂĄlĂłzata?